Introduction

Les énigmes cryptiques fascinent et frustrent les gens depuis des siècles. Ces énigmes cachent des secrets et des messages dans des mots, des symboles et des images apparemment absurdes, mettant à l’épreuve notre intellect et nos compétences en matière de décryptage. Certaines des énigmes cryptiques les plus célèbres restent non résolues à ce jour, alimentant des spéculations et des théories sans fin sur leurs origines, leurs significations et leurs trésors cachés potentiels.

15 plus grandes énigmes cryptiques non résolues

- Le manuscrit de Voynich

- La sculpture de Kryptos

- Le disque de Phaistos

- L’inscription de Shugborough

- Les chiffres de Beale

- Affaire Tamam Shud

- Cigale 3301

- Les chiffres du tueur du zodiaque

- Trésor de Fenn

- L’écriture de Rongorongo

- Le chiffre de Dorabella

- Linéaire A

- Les notes cryptées de Ricky McCormick

- L’homme de Somerton

- Le Wow ! Signal

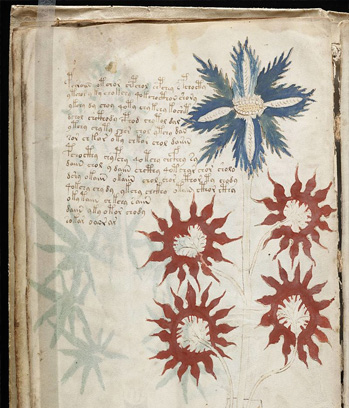

1. Le manuscrit de Voynich

- Historique: Ce mystérieux manuscrit du XVe siècle contient une écriture inconnue, des illustrations bizarres de plantes, des diagrammes astronomiques et des femmes nues. Le scénario a défié toutes les tentatives de déchiffrement, et le sens du livre reste une énigme complète.

- Analyse scientifique : Le manuscrit de Voynich a fait l’objet d’un examen scientifique approfondi. La datation au carbone situe sa création entre 1404 et 1438, tandis que l’analyse des encres et des peintures confirme son origine médiévale. L’analyse linguistique révèle une écriture structurée, mais ses modèles ne ressemblent à aucune langue connue. L’analyse statistique suggère des modèles de mots similaires à ceux des langues naturelles.

- Théories actuelles : Les théories sur le manuscrit de Voynich sont très diverses. Certains pensent qu’il s’agit d’un texte codé dans une langue inconnue, peut-être un chiffrement. D’autres proposent qu’il s’agisse d’un canular ou d’un glossaire élaboré de connaissances à base de plantes ou d’alchimie. Une théorie récente suggère qu’il pourrait s’agir d’une forme de langue proto-romane.

- Questions ouvertes et recherche : Les questions clés comprennent le déchiffrage de l’écriture, l’identification de la langue (si elle existe) et la compréhension de l’objectif des illustrations. Les recherches en cours font appel à l’analyse informatique avancée, à la reconnaissance de formes assistée par l’IA et à des comparaisons avec d’autres codes historiques.

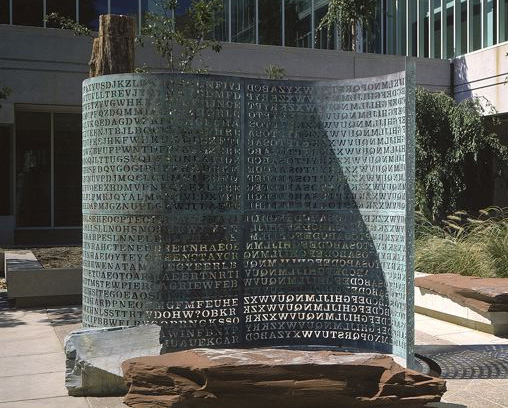

2. La sculpture de Kryptos

- Historique: Situé à l’extérieur du siège de la CIA à Langley, en Virginie, Kryptos a été créé par l’artiste Jim Sanborn en 1990. Il comporte quatre sections cryptées, dont trois ont été résolues à ce jour.

- Analyse scientifique : Les experts en chiffrement ont utilisé diverses techniques de décryptage de code, notamment l’analyse fréquentielle, les chiffrements par transposition et les références historiques, pour déchiffrer les trois premières sections. La quatrième section utilise encore des méthodes de cryptage plus complexes.

- Théories actuelles : Les sections résolues révèlent des messages et des indices poétiques. La dernière section est supposée contenir des informations sur les opérations de la CIA, des objets enterrés au siège de l’agence, ou même un message caché dans les parties résolues.

- Questions ouvertes et recherche : Le mystère principal est de décoder la quatrième section de Kryptos. Les chercheurs continuent d’appliquer des techniques cryptographiques avancées et de rechercher des indices potentiels auprès de l’artiste lui-même.

3. Le disque de Phaistos

- Historique: Découvert en Crète en 1908, ce disque d’argile de la civilisation minoenne (vers 1700 av. J.-C.) présente des symboles estampillés en spirale. Son but et sa signification sont inconnus.

- Analyse scientifique : Le système de symboles unique du disque de Phaistos n’a pas d’équivalent dans d’autres écritures anciennes, ce qui rend le déchiffrement exceptionnellement difficile. Les linguistes ont analysé les séquences de symboles et proposé diverses théories, notamment un texte religieux, un calendrier astronomique ou une écriture syllabique.

- Théories actuelles : Plusieurs théories existent sur le but du disque de Phaistos et l’origine potentielle du langage. Certains suggèrent des liens vers le linéaire A (une autre écriture non déchiffrée), d’autres vers des hiéroglyphes égyptiens, ou même une langue entièrement inconnue.

- Questions ouvertes et recherche : La question principale est d’identifier la famille de langues à laquelle appartiennent les symboles. Les chercheurs comparent les symboles à d’autres écritures anciennes, analysent les modèles et utilisent la linguistique informatique pour rechercher des racines linguistiques potentielles.

Lire la suite : 15 mystères non résolus qui hantent encore les historiens

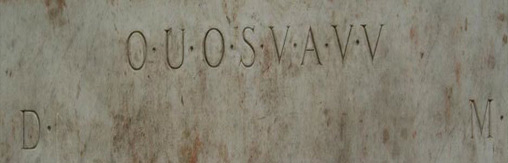

4. L’inscription de Shugborough

- Historique: Cette inscription énigmatique est gravée dans un monument du XVIIIe siècle à Shugborough Hall dans le Staffordshire, en Angleterre. L’inscription se lit comme suit : « DOUOSVAVVM », une séquence de lettres apparemment aléatoire avec une petite croix de berger en dessous.

- Analyse scientifique : De nombreuses tentatives ont été faites pour déchiffrer l’inscription de Shugborough. Les méthodes comprennent l’anagramme, les chiffrements par transposition et l’application de systèmes de code utilisés à cette époque.

Source de l’image : wikipedia

- Théories actuelles : Les théories vont de l’inscription comme étant un message codé avec une signification religieuse cachée à un message d’amour personnel. Certains spéculent sur des liens avec des sociétés secrètes comme les Templiers ou le Prieuré de Sion.

- Questions ouvertes et recherche : La brièveté de l’inscription la rend particulièrement difficile. Les chercheurs continuent d’enquêter sur les chiffres historiques potentiels, d’analyser le contexte du monument et de rechercher des indices ou des motifs cachés dans les lettres elles-mêmes.

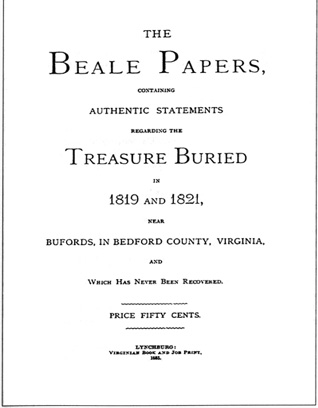

5. Les chiffres de Beale

Source de l’image : wikipedia

- Historique: En 1885, un pamphlet intitulé « The Beale Papers » a été publié, contenant prétendument trois chiffres. S’ils sont résolus, ils sont censés révéler l’emplacement d’un vaste trésor enfoui en Virginie. Un seul chiffre (le second) a été décodé avec succès.

- Analyse scientifique : Le deuxième chiffrement a été résolu à l’aide d’une méthode de chiffrement de livre, où la clé était la Déclaration d’indépendance des États-Unis. Les mots du chiffre correspondaient à leur position numérique dans la Déclaration. Les tentatives de déchiffrer les chiffrements restants ont impliqué des analyses statistiques complexes et des techniques modernes de décryptage de code.

- Théories actuelles : Les théories sur les chiffrements non déchiffrés vont de la fraude à la conquête d’indications pour se rendre à un autre emplacement de trésor. Des doutes existent quant à l’authenticité de l’histoire, car les documents historiques liés à son récit sont rares.

- Questions ouvertes et recherche : Le mystère principal est de savoir si les chiffres de Beale restants sont authentiques et s’ils mènent effectivement à un trésor. Les cryptographes continuent de les analyser, tandis que les historiens recherchent des preuves à l’appui pour valider la légende du trésor.

6. Affaire Tamam Shud

Source de l’image : sternberg-press

- Historique: En 1948, un homme non identifié a été retrouvé mort sur une plage australienne, tenant un livre intitulé « Le Rubáiyát d’Omar Khayyám ». L’expression « Tamam Shud » (persan pour « fini » ou « terminé ») a été estampillée sur la dernière page du livre.

- Analyse scientifique : Le livre contenait plusieurs marques supplémentaires et ce qui semblait être un message codé. L’analyse a révélé que le message codé était très probablement écrit dans une langue européenne. Les tentatives pour le déchiffrer à l’aide de diverses techniques linguistiques se sont avérées infructueuses.

- Théories actuelles : Les théories vont de l’homme étant un espion avec un message codé à une lettre de suicide écrite dans un code personnel. Certains spéculent sur un lien avec un réseau d’espionnage ou de mystère plus vaste.

- Questions ouvertes et recherche : Le mystère principal reste l’identité du défunt et la signification du message codé. L’analyse de l’ADN en vue d’une identification potentielle est en cours, tandis que les décrypteurs continuent d’analyser les marques à la recherche de modèles de langage ou de systèmes de code potentiels.

Lire la suite : 15 trésors perdus légendaires : réalité, fiction et la chasse continue

7. Cigale 3301

- Historique: En 2001, un puzzle en ligne est apparu sur Internet avec le message cryptique « Cicada 3301 ». Cela a conduit à une série d’énigmes de plus en plus complexes nécessitant la cryptographie, la stéganographie (cacher des messages dans des images) et des références littéraires.

- Analyse scientifique : Les énigmes en ligne utilisaient diverses techniques de cryptage et s’appuyaient sur divers domaines de connaissances, notamment les mathématiques, la littérature et l’informatique. Pour les résoudre, il a fallu une combinaison de compétences en matière de décryptage, de pensée latérale et de recherche sur Internet.

- Théories actuelles : L’objectif de Cicada 3301 reste flou. Les théories suggèrent qu’il s’agissait d’un test de recrutement pour une agence de renseignement, d’une campagne de marketing viral ou d’un jeu en ligne élaboré. Aucune réponse définitive n’a émergé.

- Questions ouvertes et recherche : L’identité des créateurs et le véritable but de Cicada 3301 restent des mystères. Certains spéculent que les énigmes pourraient être réapparues en ligne sous différentes formes sous de nouveaux alias, mais cela n’est pas confirmé.

8. Les chiffres du tueur du zodiaque

- Historique: Entre 1960 et 1974, un tueur en série californien connu sous le nom de Zodiac Killer a nargué la police et les médias avec des lettres contenant des chiffres. Ces chiffres étaient censés contenir des détails sur l’identité et les crimes du tueur.

- Analyse scientifique : Les cryptographes ont utilisé diverses techniques, y compris l’analyse fréquentielle et les méthodes statistiques, pour tenter de déchiffrer les chiffrements. Un chiffre a été résolu par un lycéen et un autre par une équipe de décrypteurs des décennies plus tard.

- Théories actuelles : Certains pensent que les chiffres non résolus peuvent contenir l’identité du tueur ou l’emplacement des restes de ses victimes. D’autres spéculent qu’il s’agit de canulars dénués de sens ou élaborés.

- Questions ouvertes et recherche : Déchiffrer les chiffres restants du zodiaque reste un défi. Les chercheurs continuent d’appliquer des techniques avancées de décryptage et de rechercher des indices potentiels dans les chiffres eux-mêmes ou dans les lettres du zodiaque.

9. Le trésor de Fenn

- Historique: En 1988, Forrest Fenn, un auteur et marchand d’art américain, a publié son autobiographie faisant allusion à la dissimulation d’un coffre au trésor rempli d’or et d’artefacts quelque part dans les montagnes Rocheuses. Il a fourni des indices dans son livre et dans les publications ultérieures.

- Analyse scientifique : Les indices sont un mélange de poésie cryptique, de références historiques et de descriptions géographiques. Les chasseurs de trésors ont utilisé diverses méthodes telles que la recherche historique, l’analyse géospatiale et les recherches physiques pour localiser le coffre.

- Théories actuelles : Il y a un débat sur l’existence du trésor. Certains pensent qu’il s’agit d’un stratagème marketing, tandis que d’autres continuent à chercher en se basant sur les indices de Fenn. Sa mort en 2020 a laissé le mystère non résolu.

- Questions ouvertes : Fenn a-t-il réellement caché le trésor ? Si oui, où se trouve-t-il ? Les chasseurs de trésors continuent d’analyser les indices et de rechercher des lieux potentiels en fonction de leurs interprétations.

Lire la suite : 15 faits époustouflants sur l’époque médiévale qui vous transporteront dans l’histoire

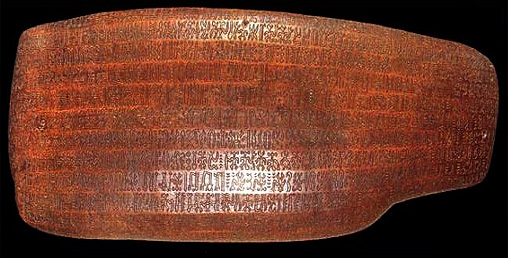

10. Le script Rongorongo

- Historique: Découverte sur l’île de Pâques, l’écriture Rongorongo consiste en des glyphes gravés sur des tablettes en bois (appelées « kohau »). Son origine et ses créateurs restent inconnus, car la civilisation de l’île de Pâques n’avait pas de système d’écriture connu.

- Analyse scientifique : L’analyse linguistique suggère que l’écriture pourrait être phonétique (représentant des sons) ou logographique (représentant des mots ou des concepts). Cependant, l’absence d’une pierre de Rosette (une clé pour déchiffrer un script inconnu) rend son déchiffrement très difficile.

- Théories actuelles : Les théories vont de l’écriture en tant que véritable système d’écriture à une forme d’expression artistique ou à un dispositif mnémotechnique. Certains le relient à un contact potentiel avec des cultures sud-américaines qui avaient des systèmes d’écriture.

- Questions ouvertes : Rongorongo était-il un véritable système d’écriture ? Si oui, quelle langue représentait-il ? D’autres découvertes archéologiques et des progrès dans le déchiffrement des écritures anciennes pourraient faire la lumière sur ce mystère.

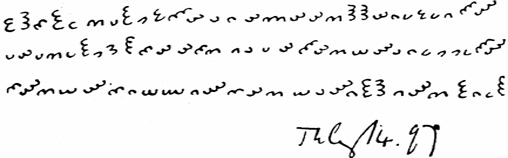

11. Le chiffre de Dorabella

- Historique: En 1789, un message crypté intitulé « Dorabella » est apparu dans un magazine littéraire allemand. Il a échappé au déchiffrement pendant des siècles. Le message contient un mélange de lettres, de chiffres et de symboles.

- Analyse scientifique : Les cryptographes ont appliqué diverses techniques, notamment l’analyse fréquentielle, les chiffrements par substitution et les méthodes statistiques, pour déchiffrer le code. Cependant, l’absence de contexte ou de connexion linguistique connue rend la tâche exceptionnellement difficile.

- Théories actuelles : Les théories suggèrent que le chiffre de Dorabella pourrait être un code musical, une communication de société secrète ou même un canular élaboré. Certains pensent qu’il peut être lié à la franc-maçonnerie en raison du symbolisme potentiel qu’il contient.

- Questions ouvertes : La véritable nature et le but du chiffre de Dorabella restent un mystère. D’autres recherches sur le contexte historique potentiel et une percée dans les techniques de décryptage pourraient être nécessaires pour le résoudre.

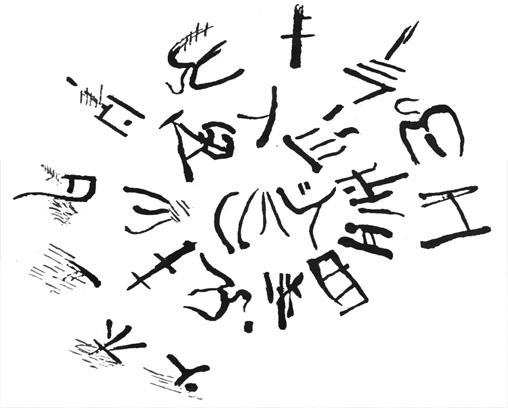

12. Linéaire A

- Historique: Découvert en Crète au début du 20e siècle, le linéaire A est un système d’écriture utilisé par la civilisation minoenne (vers le IIe millénaire av. J.-C.). Il est antérieur à l’écriture linéaire B ultérieure, qui a été déchiffrée.

- Analyse scientifique : L’analyse linguistique suggère que le linéaire A pourrait être lié à une langue anatolienne inconnue ou à une forme ancienne de grec. Cependant, l’absence de textes bilingues (contenant le même message à la fois en linéaire A et dans une langue connue) entrave le déchiffrement.

- Théories actuelles : Les théories suggèrent que le linéaire A pourrait être une écriture syllabique (représentant des syllabes) ou une écriture logo-syllabique (combinant des signes de mots et de syllabes). Certains pensent qu’il pourrait être lié à l’écriture linéaire B déchiffrée, offrant des indices potentiels.

- Questions ouvertes : Quelle langue le linéaire A représente-t-il ? S’agit-il d’un système linéaire B ou d’un système entièrement indépendant ? D’autres découvertes archéologiques et des progrès dans le déchiffrement des anciens systèmes d’écriture pourraient percer ce mystère.

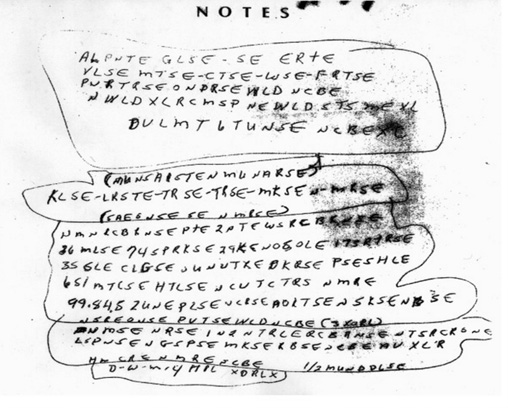

13. Les notes cryptées de Ricky McCormick

- Historique: En 1999, Ricky McCormick a été retrouvé mort dans l’Indiana avec plusieurs notes cryptées près de son corps. Les billets contenaient un mélange de symboles, de lettres et de chiffres, que l’on croyait être un code menant à un trésor caché.

- Analyse scientifique : Les cryptographes et les décrypteurs ont tenté de déchiffrer les notes à l’aide de diverses techniques, notamment l’analyse fréquentielle, la reconnaissance de formes et les chiffrements par substitution. Cependant, le manque de contexte et la nature apparemment aléatoire des symboles rendent la tâche très difficile.

- Théories actuelles : Les théories vont du fait que les notes sont un code personnel pour les dossiers financiers à un épisode de dépression nerveuse qui l’amène à créer un code absurde. Certains spéculent qu’il pourrait s’agir d’une carte au trésor, mais aucune preuve concrète ne le confirme.

- Questions ouvertes : Les notes ont-elles une signification, ou s’agit-il de gribouillages aléatoires ? S’il s’agit d’un code, que révèle-t-il ? Une enquête plus approfondie sur la vie de McCormick et l’analyse des systèmes de code potentiels pourraient fournir des réponses.

Lire la suite : Les plus grands tournants de l’histoire : mythes, faits et impacts inattendus

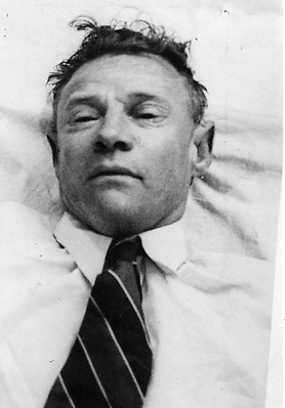

14. L’homme de Somerton

- Historique: En 1948, un homme non identifié a été retrouvé mort sur une plage australienne. Un message codé a été trouvé sur un bout de papier dans sa poche, ainsi qu’une phrase non identifiable (« Tamam Shud ») cousue dans ses vêtements (discutée plus tôt dans l’explication #6).

- Analyse scientifique : Le message codé n’est pas déchiffré malgré les tentatives de décryptage de diverses techniques de déchiffrage. L’analyse de l’ADN n’a pas permis d’identifier l’homme et aucun lien connu n’a été établi.

- Théories actuelles : Les théories vont de l’homme qui est un espion avec un message codé à un suicide avec une note d’adieu dans une langue inconnue. Certains spéculent sur un lien avec un réseau d’espionnage international.

- Questions ouvertes : Qui était l’homme de Somerton ? Quelle est la signification du message codé ? Y avait-il un lien avec l’affaire Tamam Shud ou un autre mystère non résolu ? De nouvelles techniques médico-légales ou des découvertes historiques pourraient faire la lumière sur cette énigme.

15. Le Wow ! Signal

- Historique: En 1977, l’astronome Jerry Ehman a détecté un fort signal radio à bande étroite alors qu’il utilisait un télescope à l’Université d’État de l’Ohio. Le signal présentait des caractéristiques qui ne ressemblaient à aucune source radio naturelle observée auparavant.

- Analyse scientifique : Les astronomes ont tenté d’identifier la source de l’événement Wow ! Signal à l’aide de divers radiotélescopes, mais aucune source définitive n’a été identifiée. Les théories suggèrent qu’il pourrait s’agir d’un phénomène naturel puissant ou d’un signal d’une civilisation extraterrestre.

- Théories actuelles : La nature de l’application Wow ! Le signal reste un mystère. Certains pensent qu’il s’agissait d’un événement ponctuel, tandis que d’autres spéculent qu’il pourrait s’agir d’un phare d’une intelligence extraterrestre avancée. La poursuite des observations au radiotélescope et les progrès de l’analyse du signal pourraient offrir d’autres informations.

En conclusion :

L’attrait des énigmes cryptiques non résolues réside dans leur mélange de défi intellectuel, d’énigme historique et de la possibilité alléchante qu’elles détiennent des secrets longtemps cachés. Ces énigmes nous rappellent l’ingéniosité et la créativité de l’esprit humain, ainsi que le pouvoir durable du mystère pour susciter la curiosité et la fascination. Qu’elles contiennent des trésors enfouis, des messages secrets ou simplement les caprices d’un créateur excentrique, ces énigmes enflamment notre imagination et nous poussent à chercher des réponses. Bien que bon nombre de ces énigmes ne soient peut-être jamais entièrement résolues, la poursuite de la compréhension est un voyage captivant en soi.

15 questions les plus fréquemment posées (FAQ) :

-

Quel est l’énigme non résolue la plus difficile au monde ?

Le manuscrit de Voynich est largement considéré comme le plus difficile, en raison de son écriture tout à fait unique, de ses illustrations bizarres et de sa résistance à toutes les tentatives de déchiffrement.

-

Quelles sont les énigmes cryptiques célèbres récemment résolues ?

Des parties de la sculpture de Kryptos et des chiffres du tueur du zodiaque ont été déchiffrées avec succès grâce à la dédicace de décrypteurs.

-

L’une de ces énigmes non résolues pourrait-elle être un canular ?

Oui ! Certains, comme les chiffres de Beale ou le chiffre de Dorabella, pourraient être des tromperies élaborées plutôt que de véritables codes avec une signification cachée.

-

Quelles sont les meilleures ressources pour en savoir plus sur les énigmes non résolues ?

De nombreux sites Web et communautés en ligne se penchent sur ces mystères. En voici quelques-unes pour commencer :

Le Groupe Kryptos :

Cigale 3301 Wiki :

Ressources du manuscrit de Voynich : https://www.voynich.nu/ -

Le manuscrit de Voynich sera-t-il un jour déchiffré ?

Il n’y a aucun moyen de le savoir ! Même s’il s’agit d’une langue authentique et non d’un canular, des siècles de séparation d’avec cette langue la rendent incroyablement difficile à déchiffrer. Cependant, les progrès de l’IA et du décryptage de code pourraient constituer une percée.

-

Est-ce que l’une de ces énigmes mène RÉELLEMENT à un trésor caché ?

Peut-être! Certains, comme Fenn’s Treasure, ont été conçus autour de ce concept (et il s’est avéré réel). D’autres pourraient être des erreurs d’orientation intelligentes.

-

Existe-t-il des énigmes cryptiques inconnues ?

Presque certainement. L’historique est rempli de messages et de codes cachés. Qu’il s’agisse de grandes énigmes ou de notes personnelles perdues dans le temps, d’autres attendent probablement d’être découvertes.

-

Existe-t-il des techniques courantes utilisées pour résoudre des énigmes cryptiques ?

Oui ! Voici quelques techniques standard :

Analyse fréquentielle : Identifier les lettres, les symboles ou les motifs les plus fréquents comme point de départ pour le décryptage du code.

Analyse linguistique : Recherche de modèles qui pourraient correspondre à des structures linguistiques ou à des familles de mots connues.

Recherches historiques : Creuser dans le contexte historique de l’énigme, ce qui peut fournir des indices sur les créateurs potentiels, les motivations ou les systèmes de code pertinents. -

L’intelligence artificielle (IA) pourrait-elle aider à résoudre ces énigmes cryptiques ?

Sans faute! La reconnaissance de formes, le traitement du langage naturel et les algorithmes d’apprentissage automatique alimentés par l’IA sont de plus en plus utilisés pour déchiffrer des scripts anciens et des codes complexes. L’IA peut analyser des ensembles de données massifs et identifier des relations potentielles qui seraient difficiles pour les humains seuls.

-

Y a-t-il des énigmes cryptiques moins connues qui valent la peine d’être explorées ?

Absolument ! En voici quelques-unes intrigantes :

Le chiffre de Copiale : Un manuscrit crypté du XVIIIe siècle rempli de symboles et de lettres romaines.

Le Codex Rohonc : Un mystérieux livre illustré à l’écriture inconnue, datant peut-être du 16ème siècle.

Les Ripley Scrolls : Des rouleaux alchimiques créés par l’alchimiste du XVe siècle George Ripley, remplis d’images symboliques et de textes cryptiques. -

Puis-je créer mon propre puzzle cryptique ?

Oui ! Commencez par des chiffrements simples comme les chiffrements par substitution ou par transposition. Superposez différentes techniques, incorporez des indices visuels et fournissez des indices subtils dans le puzzle lui-même.

-

Où puis-je trouver des communautés de passionnés de puzzles partageant les mêmes idées ?

Il existe des forums en ligne, des communautés Reddit et des sites Web dédiés à la discussion et à la résolution d’énigmes cryptiques. Voici quelques bons points de départ :

subreddit r/codes :

Les pages Kryptos d’Elonka Dunin :

Le blog de Nick Pelling sur les mystères du chiffrement : -

Quelles sont les considérations éthiques liées à la résolution d’énigmes cryptiques susceptibles de contenir des informations personnelles ou sensibles ?

Il est important d’être conscient des implications potentielles en matière de protection de la vie privée, en particulier avec des énigmes d’origine plus récente. Si une énigme semble pouvoir révéler des informations privées, il est crucial de procéder avec prudence et de respecter les souhaits potentiels de l’auteur original.

-

Qu’est-ce qui rend les énigmes cryptiques si addictives pour certaines personnes ?

Les énigmes cryptiques jouent sur plusieurs accroches psychologiques :

Reconnaissance des formes : Le cerveau humain adore trouver des modèles, et les énigmes cryptiques manipulent souvent les modèles d’une manière qui chatouille notre curiosité.

Le « Aha ! » Moment: Le frisson de déchiffrer soudainement un code ou de découvrir un message caché est très gratifiant.

Connexion avec la communauté : Collaborer avec d’autres personnes pour résoudre des énigmes crée un sentiment d’objectif commun et de camaraderie. -

La résolution d’énigmes cryptiques peut-elle avoir des avantages cognitifs ?

Oui ! S’engager dans des énigmes cryptiques peut :

Renforcer les compétences en résolution de problèmes : Ils nécessitent de penser de manière créative et d’essayer différentes approches.

Améliorer l’attention portée aux détails : Les énigmes cryptiques nécessitent souvent de repérer des indices et des motifs subtils.

Améliorer les connaissances historiques et culturelles : De nombreuses énigmes nécessitent des recherches dans des contextes historiques pour trouver des indices et des références.